| 前页 | 后页 |

添加端口定义

如端口配置主题中所述,设置Cloud Server时,必须至少定义一个端口,以在Pro Cloud Server和Enterprise Architect之间进行通信。

要添加新的端口定义:

- 打开Pro Cloud Server配置客户端 。

- 选择“端口”标签。

- 单击添加按钮。

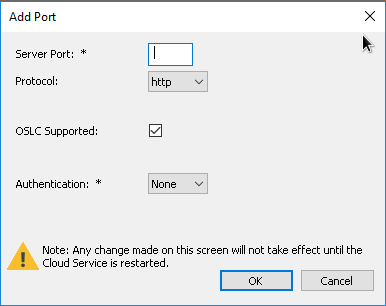

- 将显示“添加TCP端口”对话框。参考“ 添加TCP端口”表,输入端口详细信息,然后单击“确定”按钮。

- 确认您的防火墙设置正确。

- 重新启动Pro Cloud Server Windows服务,以使更改生效。

添加TCP端口

领域 |

描述 |

也可以看看 |

|---|---|---|

|

服务器端口 |

输入用于Cloud连接的端口号。 每个定义的端口必须是唯一的,并且当前计算机上的任何其他服务或应用程序都不得使用。标准的HTTP端口(80)和HTTPS端口(443)相同。如果可用,则可以将Pro Cloud Server配置为使用它们。您可以使用Windows资源监视器(可通过Configuration Client“端口”选项卡上的图标进行访问)来检查哪些端口已被使用。 防火墙注意 :更改或添加新端口时,请检查本地计算机和网络级别的防火墙设置是否允许传入请求。 Wine注 :当服务在Wine上运行时,您不应使用特权端口-1024以下的端口;在Wine下,大多数应用程序只能监听1024以上的端口。 |

|

|

协议 |

选择将端口配置为的协议。选项包括:

此外,为了正确配置HTTPS,还必须在与配置文件相同的目录中存在一个名为server.pem的文件,并且该文件必须包含有效的私钥/证书。有关server.pem的更多详细信息,请参阅SSL证书部分。 |

|

|

支持OSLC |

启用此选项以允许OSLC访问模型。 注意: WebEA使用OSLC;如果您打算通过WebEA访问模型,则应启用此选项 |

|

|

认证方式 |

选择此端口所需的身份验证类型:

|

SSL证书

为了使Pro Cloud Server的内部Web Server使用SSL启动端口,需要两个单独的文件cacert.pem和server.pem与Pro Cloud Server配置文件位于同一文件夹中。

- cacert.pem-包含一组受信任的CA证书(.X509格式),此文件保留供将来使用

- server.pem-包含服务器的证书和私钥(.X509格式)

但是,为了帮助进行初始设置和测试,或者完全在封闭网络中进行设置,可以生成自己的自签名证书。通常,自签名证书不受主要浏览器或操作系统的信任,并且会生成最终用户可见的错误或警告。请参阅“ 自签名SSL证书帮助”主题,以获取有关如何创建自签名证书的信息。

要在不生成全局信任的证书不可行时向自签名证书添加信任 ,请参阅使用证书颁发机构(CA)帮助添加信任主题。

注意:如果Pro Cloud Server在没有有效的server.pem文件的情况下启动,并且使用Protocol = HTTPS定义了端口,则内部Web服务器将无法打开该端口;如果发生这种情况,则会将与此相关的错误消息写入.LOG文件。

手动端口配置

(可选)还可以通过直接编辑Cloud Server的配置文件(SSProCloud.config)来配置端口。这允许一些其他设置,这些设置在Pro Cloud Configuration Client中不可用,尽管在任何手动调整的设置生效之前,需要手动重启Pro Cloud Server Windows服务。

端口的定义在配置文件中用开括号和闭括号表示,每个括号都在自己的行上,没有任何前导空格。括号内有许多支持选项,用于控制和限制端口的使用方式。除SERVER_PORT以外的所有选项都是可选的。

(

SERVER_PORT = 804

REQUIRE_SSL = 0

OSLC_SUPPORT = 1

MODEL_AUTHENTICATION =

GLOBAL_AUTHENTICATION =用户模型

EA_MINIMUM_BUILD =

EA_MAXIMUM_BUILD =

SSL_PROTOCOLS = SSLv3 | TLSv1 | TLSv1_1 | TLSv1_2 | TLSv1_3

)

设定说明

设置 |

描述 |

|---|---|

|

服务器端口 |

此选项需要一个定义端口号的数字值(整数)。没有默认值。 例如,SERVER_PORT = 804指出Pro Cloud Server服务将侦听端口804上的HTTP连接。每个定义的端口必须是唯一的,并且当前计算机上的任何其他服务或应用程序都不得使用。标准的HTTP端口(80)和HTTPS端口(443)相同,如果可用,则可以将Pro Cloud Server配置为使用它们。 防火墙注意 :更改或添加新端口时,请检查本地计算机和网络级别的防火墙设置是否允许传入请求 Wine注意:当服务在Wine上运行时,您不应使用特权端口-1024以下的端口;在Wine下,大多数应用程序只能监听1024以上的端口 |

|

REQUIRE_SSL |

此选项期望值为0或1;否则为0。默认值为0。 值为1将在当前端口上强制使用SSL;也就是说,必须使用HTTPS执行所有连接,当需要在公共网络上公开连接时,这很有用。 为了使Pro Cloud Server能够成功将端口配置为REQUIRE_SSL = 1,名为server.pem的文件必须与配置文件位于同一目录中,并且包含有效的私钥/证书。有关server.pem的更多详细信息,请参见前面的SSL证书部分。 |

|

SSL_PROTOCOLS |

此选项是端口接受的TLS / SSL协议版本的管道分隔列表。如果省略,则为TLSv1_2的默认值。假设为TLSv1_3。有效值为“ SSLv3”,“ TLSv1”,“ TLSv1_1”,“ TLSv1_2”,“ TLSv1_3”。例如,如果某个端口接受TLS 1.1、1.2和1.3版本,则条目应为: SSL_PROTOCOLS = TLSv1_1 | TLSv1_2 | TLSv1_3 |

|

OSLC_SUPPORT |

此选项的值为0或1。默认值为1。 值1定义使用当前端口的连接将能够使用“生命周期协作开放服务”标准执行查询。 OSLC需求管理帮助主题中将进一步讨论。 |

|

MODEL_AUTHENTICATION |

该选项的值为0或1。默认值为0。 通过将此选项定义为1 ,将强制使用当前端口的所有模型连接使用要连接到的Enterprise Architect存储库中定义的用户安全性来请求HTTP授权。必须使用“ 维护用户”过程在该存储库中显式且单独地分配密码;默认的管理员密码和从Windows Active Directory导入的所有密码均不起作用。请注意,如果您未使用HTTPS / SSL进行连接,则用户名和密码将以纯文本格式发送。 如果存储库/模型未启用安全性,则不会提示用户输入密码。 此选项与GLOBAL_AUTHENTICATION互斥 。 |

|

GLOBAL_AUTHENTICATION |

此选项需要已定义的数据库管理器的别名,或为空白,默认值为空白。 通过定义此选项,可以使用启用了安全性的单个Enterprise Architect存储库,向使用当前端口打开的所有连接提供安全性配置文件。如果要公开多个存储库/模型,但仅管理一个用户列表,这将很有帮助。必须使用“ 维护用户”过程在“全局”模型中显式且单独地分配密码;默认的管理员密码和从Windows Active Directory导入的所有密码均不起作用。 此选项与MODEL_AUTHENTICATION互斥 。 |

|

EA_MINIMUM_BUILD |

该选项需要一个数值,该数值表示可以使用此端口连接到模型的最低Enterprise Architect版本。默认值为undefined,这意味着允许所有版本。 |

|

EA_MAXIMUM_BUILD |

该选项需要一个数值,该数值代表可以使用此端口连接到模型的最大Enterprise Architect版本。默认值为undefined,这意味着允许所有版本。 |

|

DEFAULT_MODEL |

Pro Cloud Server 4.1.40中已删除此选项;早期版本可能使用该值将当前端口上的所有连接限制为一个存储库。但是,大多数使用它的客户都发现它的使用令人困惑,并且容易引起配置问题,因此决定将其从界面中删除。 |